hgamemini-Misc总结

hgamemini-图片隐写总结

复原图片尺寸

是一张看不出来任何文字和图像的乱码文字,可能是修改了图片的长和宽

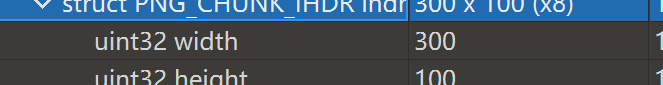

通过010 Editor载入png模板,查看到图片的长和高

利用Python脚本计算正确的尺寸

1 | import os |

计算出图片原本的长和高,并修改,得到原图,注意路径使用转义字符。

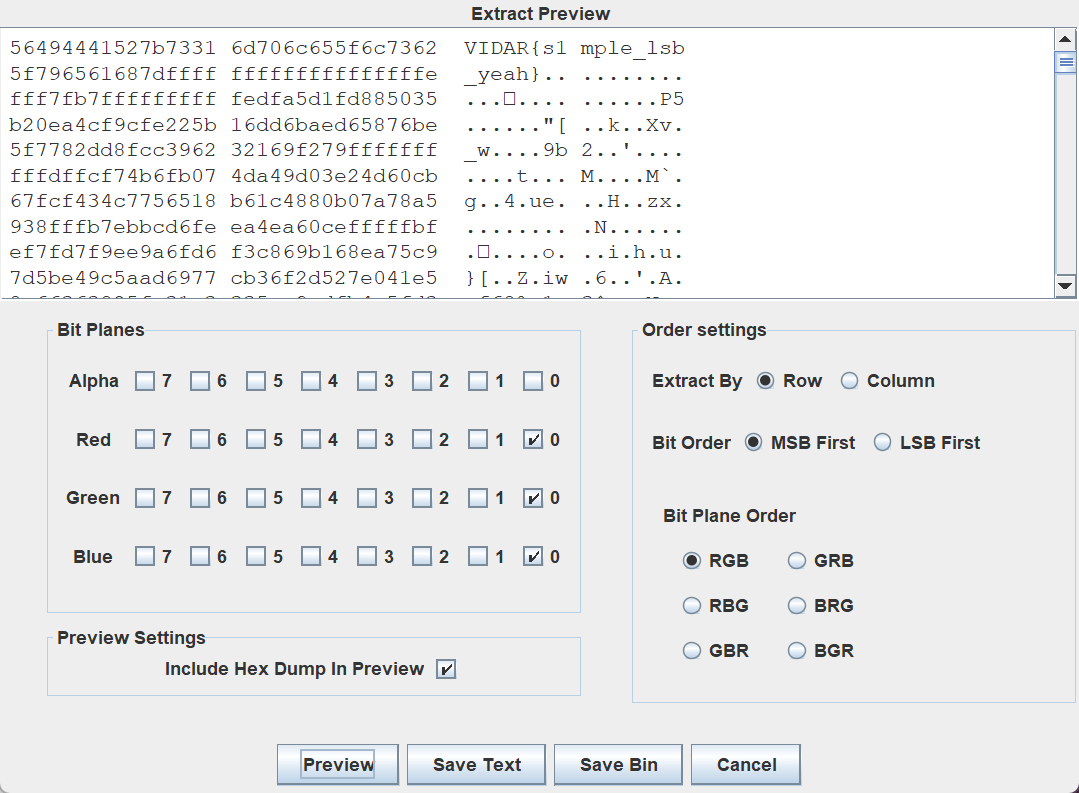

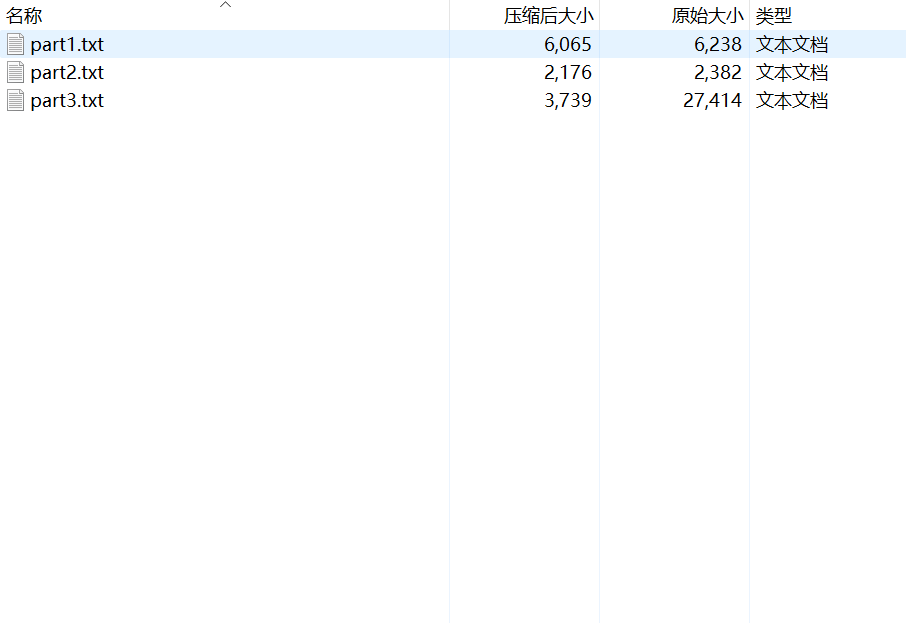

隐藏文件分离

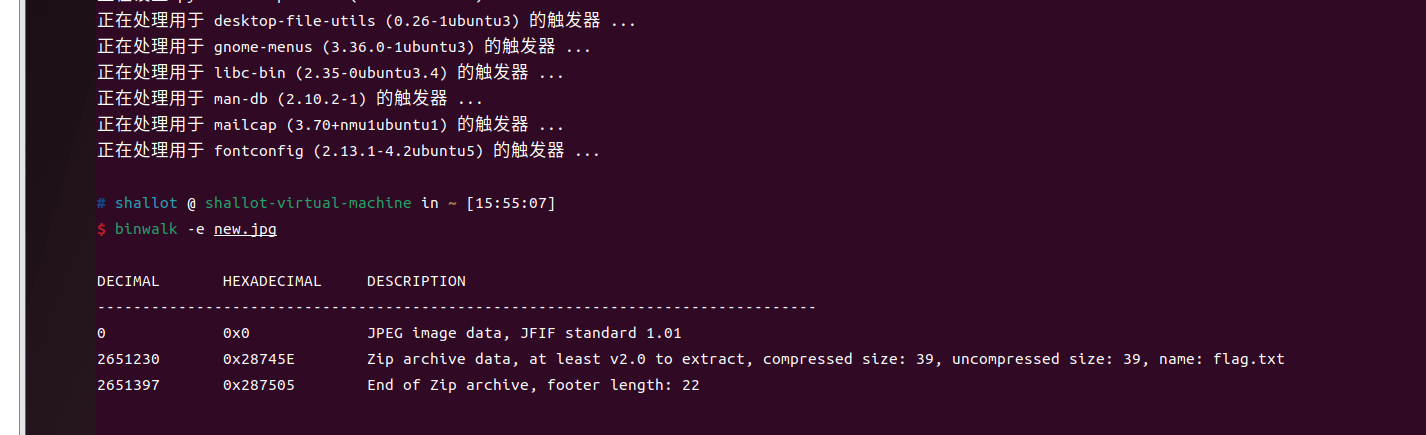

观察图片,发现jpg文件过大,应该图片后面存在非jpg的二进制数据,保存在虚拟机里之后执行命令行

得到jpg里的压缩包文件

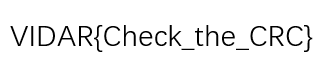

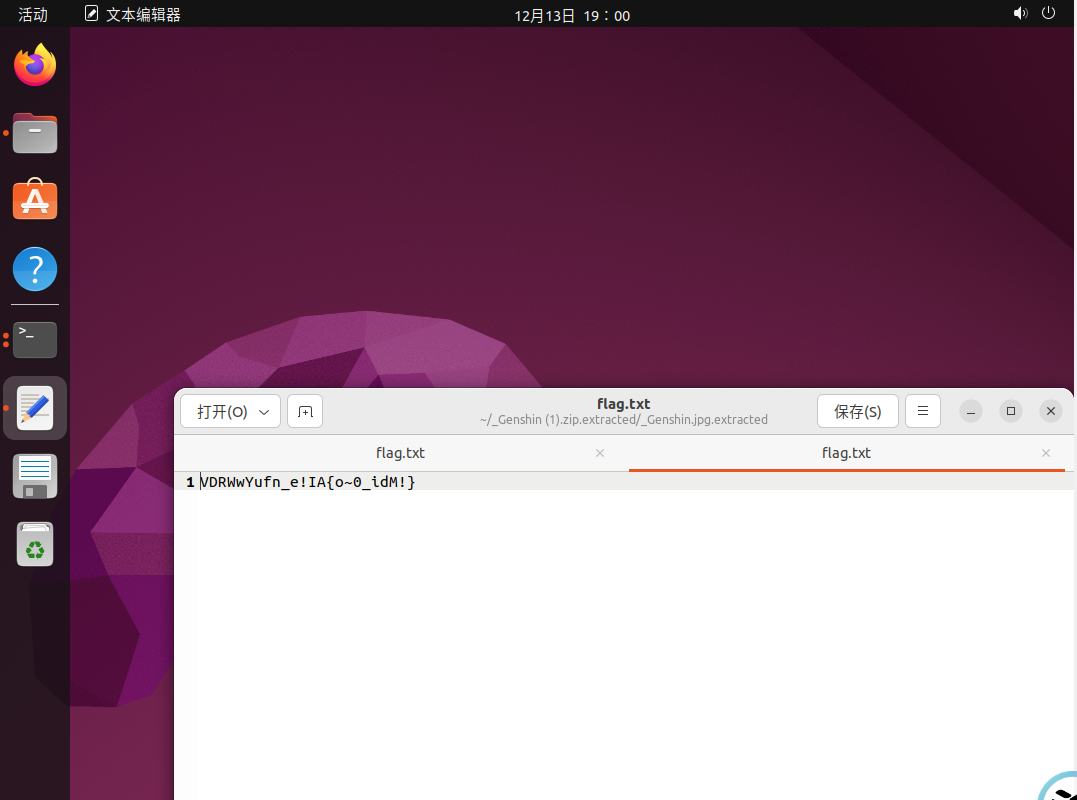

在第二题的相似思路中我们得到了

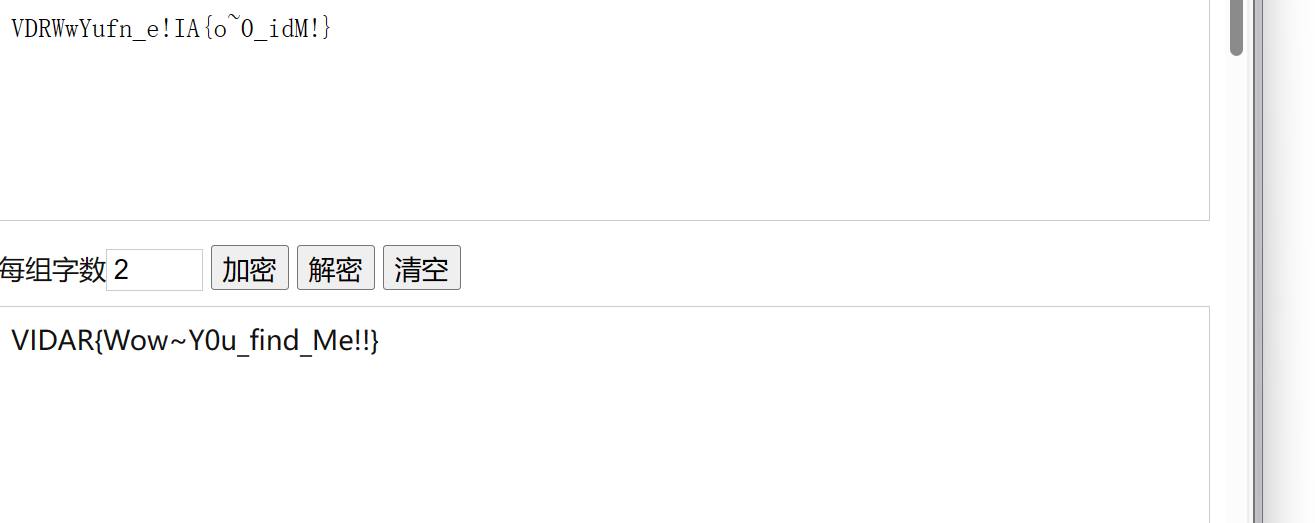

这并不是正确的flag,通过观察我们发现这串字符只是改变了顺序,考虑可能是栅栏密码。

通过解密得到flag。

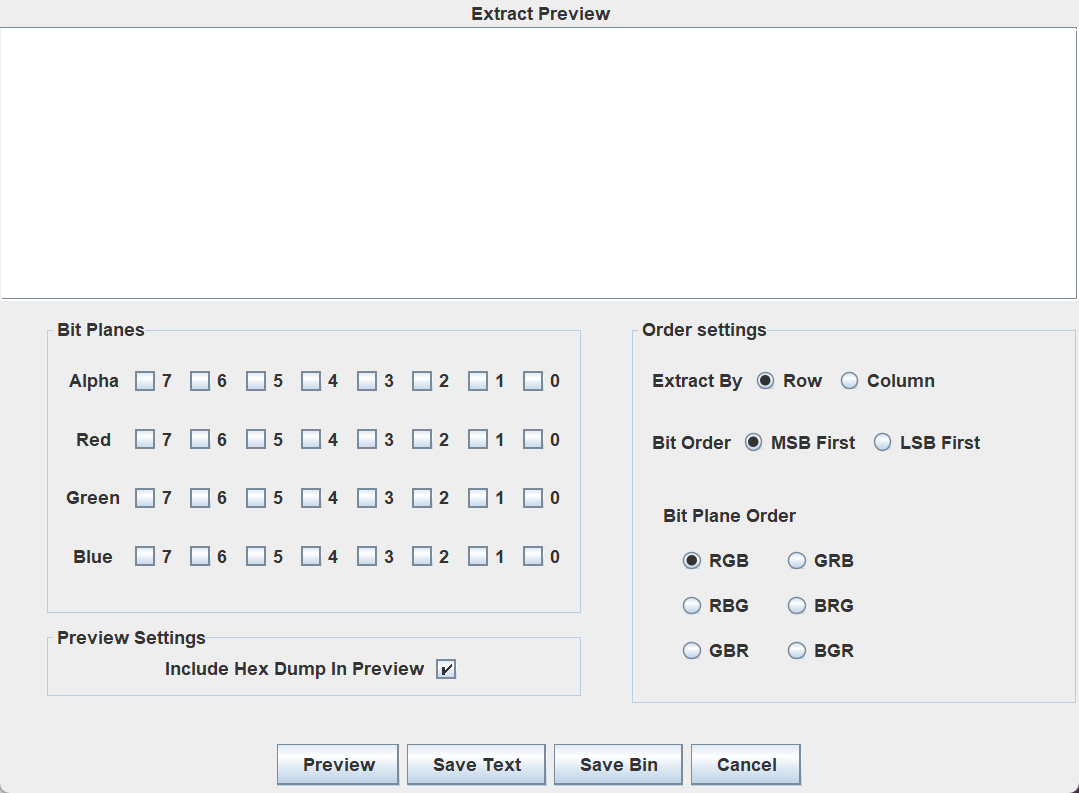

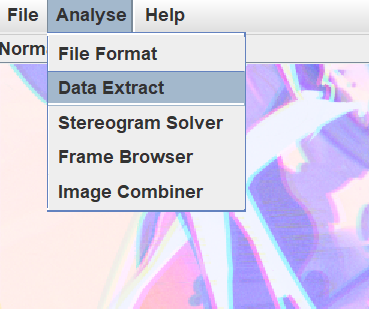

lsb隐写

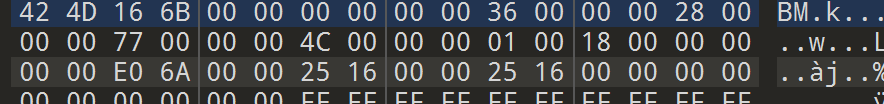

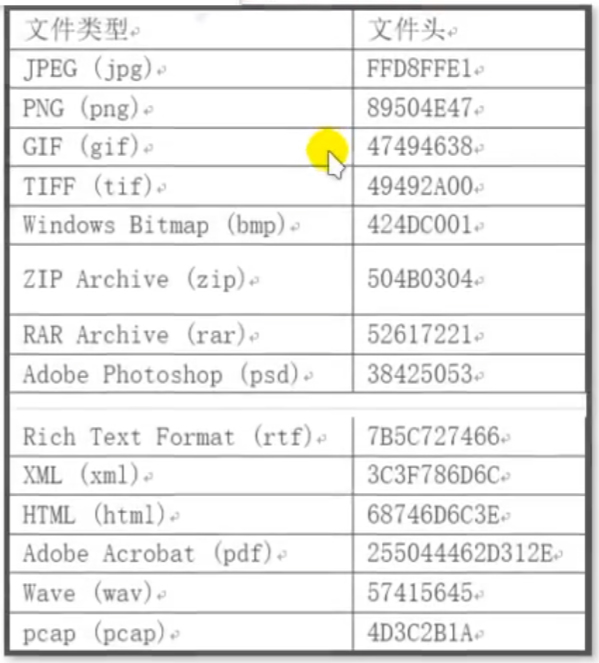

魔数识别文件格式

打开压缩包,发现有三个文本文件,打开也是乱码,猜测可能是不同格式的文件。打开010editor,查看魔数,修改后缀名,得到flag。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 shallot's blog!